Als hätten wir es geahnt, als wir unseren letzten Blog Beitrag zum Thema „gläserner Internet-Nutzer“ veröffentlichten. Wie heise.de Anfang Februar berichtete, „schlampt“ Apple wohl beim Löschen des Browser-Verlaufs in der iCloud. Heise verweist dabei auf den Forensik-Software-Hersteller Elcomsoft, dem es wohl gelang, gelöschte Webseiten-Besuche von Apple-Nutzern noch rund ein Jahr später aus der iCloud zu rekonstruieren. Das Beispiel zeigt, dass es – anders als im NDR-Bericht dargestellt – gar keiner dunklen Machenschaften und obskurer Plug-Ins bedarf, um Nutzerdaten auszuspähen.

Beiträge

Bereits im letzten Beitrag hier im PROGTECH-Blog haben wir Sie über unsere Marktrecherche zum Thema „Verschlüsselung bei Filesharing-Lösungen aus der Cloud“ informiert. Bereits jetzt zeichnet sich ab: Viele der vollmundig versprochenen Sicherheitsfunktionen der namhaften Anbieter halten einer genaueren Überprüfung nicht stand.

Grund genug für uns, unsere Marktrecherche noch etwas zu erweitern und um die folgenden Cloud Services zu ergänzen:

- Apple iCloud

- Microsoft OneDrive

- Amazon Drive

Diese Nachricht war selbst den großen Newsportalen wie Handelsblatt oder n-tv eine Meldung wert: Anfang September 2016 musste der bekannte Filesharing-Dienst Dropbox einräumen, dass bereits 2012 über 68 Millionen verschlüsselte Benutzer-Passwörter gestohlen worden seien. Man habe zwar bisher keinen Missbrauch feststellen können, für den Fall, dass die mit branchenüblichen Methoden verschleierten Passwörter entschlüsselt werden sollten, seien Login-Daten von Nutzern zurückgesetzt worden.

Der Diebstahl der Dropbox-Passwörter war einige Tage zuvor durch einen Artikel der Website „Motherboard“ bekanntgeworden, die von einer im Netz gehandelten Datenbank mit knapp 68,7 Millionen Kombinationen aus E-Mail-Adressen und verschleierten Passwörtern berichtete. Dropbox bestätigte mit seiner Stellungnahme die Authentizität dieser Daten.

Diese Meldung verdeutlicht einmal mehr die Gefahren, die beim Ablegen von Daten in cloudbasierten Speicher- und Filesharing-Diensten drohen. Geraten die Login-Daten in die Hände Unbefugter, haben diese in der Regel dann auch Zugriff auf die in diesem Benutzerkonto gespeicherten Daten.

„Die meisten Firmen haben viel Geld in die IT-Sicherheit ihres Unternehmens investiert. Allerdings genügt hierbei eine einmalige Investition bei Weitem nicht, denn das ständige Katz- und Mausspiel zwischen den Cyber-Kriminellen und den Sicherheitsanbietern erfordert ständige Wachsamkeit und die Anpassung der Sicherheitstechnologien im Unternehmensnetzwerk“, zu diesem Ergebnis kommt Computerwoche-Redakteur Thomas Fischer in einem Beitrag zum Dell Security Survey 2015, der Anfang diesen Jahres vorgestellt wurde.

In der Umfrage wurden IT-Verantwortliche in 175 deutschen Firmen mit 100 und mehr als 1.000 Beschäftigten befragt.

Seit letzter Woche liegt nun endlich der Vorschlag für den so genannten „EU-US Privacy Shield“ auf dem Tisch. Der „Schutzschild“ soll die Nachfolgeregelung zum „Safe Harbor Abkommen“ sein, das bisher den Datenaustausch zwischen der Europäischen Union und den USA regelte und im Oktober 2015 vom Europäischen Gerichtshof für ungültig erklärt worden war. Doch allein schon die Tatsache, dass die Einigung erst am Abend des 2. Februar 2016 – zwei Tage nach Ablauf der von europäischen Datenschutzbehörden gesetzten Frist – vorgestellt wurde, lässt vermuten, dass da eine Vereinbarung „mit heißer Nadel gestrickt“ wurde.

Unglaublich wie die Zeit vergeht. Ziemlich genau vor einem Jahr hatten wir Ihnen hier im Blog einige gute Vorsätze zum Thema Backup mit auf den Weg gegeben und nun ist das Jahr 2015 auch schon bald wieder vorbei. Und deshalb möchten wir die Gelegenheit nutzen, auf die vergangenen zwölf Monate zurück zu blicken und einmal nachzufragen, was denn aus den guten Vorsätzen geworden ist.

Denn wie eine Umfrage unter 3000 Personen in England herausfand, schafften es 88 Prozent der Befragten nicht, ihre zum Jahreswechsel fest versprochenen Vorsätze auch einzuhalten. Wie sieht es nun also mit den zum Jahreswechsel 2014/2015 formulierten Backup-Vorsätzen aus?

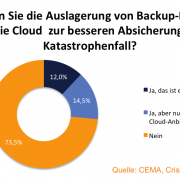

„Der deutsche Mittelstand geht im Katastrophenfall baden!“ Zu dieser erschreckenden Erkenntnis gelangt Rene Büst, Senior Analyst und Cloud Practice Lead bei der Crisp Research AG, auf der Grundlage einer Befragung von IT-Entscheidern im Rahmen einer Veranstaltungsreihe der Firma CEMA. Der Analyst erklärt weiter: „Im Katastrophenfall haben es mittelständische IT-Entscheider schwer“, denn fast drei Viertel der befragten Unternehmen vernachlässigen ein externes Cloud-basiertes Backup- und Disaster Recovery Management. Nut Nur eine Minderheit von knapp 15 Prozent realisiert schon heute eine Backup-Strategie mit einem lokalen Cloud-Anbieter.

Fazit von Rene Büst: „Auf Basis der bestehenden Disaster-Recovery Strategien sollte mittelständischen IT-Entscheidern fest die Daumen gedrückt werden.“

Für einen Paukenschlag sorgte der Europäische Gerichtshof (EuGH) in dieser Woche mit seinem Urteil, die seit dem Jahr 2000 geltende Safe Harbor-Regelung für ungültig zu erklären. Die Regelung sah bisher vor, dass bei US-Unternehmen, die sich in einer Selbstverpflichtung bestimmten datenschutzrechtlichen Prinzipien unterwerfen und diese Selbstverpflichtung in einer Liste des US-Handelsministeriums registrieren lassen, von einem ausreichenden Datenschutzniveau auszugehen sei. Damit könne auch die rechtmäßige Übermittlung personenbezogener Daten an solche US-Unternehmen erfolgen. Bis heute haben sich etwa 5.500 US-Firmen – darunter natürlich auch viele „IT-Größen“ wie IBM, Microsoft, Amazon.com, Google, HP, Dropbox oder Facebook – in diese Liste eintragen lassen.

Das amerikanische Marktforschungsinstitut Enterprise Strategy Group (ESG) hat im Auftrag der Firma Asigra – die Asigra-Lösung ist Grundlage für unseren Cloud Backup-Service BAYERN BACKUP – die Frage untersucht, nach welchen Kriterien Unternehmen eine Backup-Lösung auswählen sollten, die sowohl Cloud-basierte, als auch lokal im Unternehmen betriebene Anwendungen abdeckt und dazu ein Whitepaper erstellt, dessen wichtigsten Erkenntnisse wir im Folgenden kurz zusammengefasst haben.

Fußball, Bier, Heidi Klum, Modern Talking und insbesondere das Qualitätssiegel „Made in Germany“ – es gibt einige Bereiche, in denen Deutschland es zu weltweiter Anerkennung gebracht hat. Aber es gibt eben auch „Besserwisserei“, „Erbsen-Zählerei“ und „Ordnungswahn“, alles Bereiche, mit denen wir Deutsche international nicht so richtig punkten können. Und es gibt die „German Angst“.

Bei Wikipedia steht geschrieben, dass mit German Angst „(typisch deutsche Zögerlichkeit) die im angelsächsischen Sprachraum als charakteristisch empfundene, gesellschaftliche und politische, kollektive Verhaltensweisen der Deutschen“ bezeichnet wird. Und genau diese „German Angst“ soll nun auch dafür verantwortlich sein, dass es mit dem Einzug von Cloud Services in deutschen Unternehmen einfach nicht klappen will.

Interessante Links

- PROGTECH veröffentlicht Marktrecherche zur Sicherheit von Speicher-, File- und Sharing-Lösungen aus der Cloud

- Es ist World Backup Day – und (scheinbar) keinen interessiert es

- End-to-End-Verschlüsselung bei Web-Anwendungen nicht mehr als „Schall und Rauch“ – Teil II

- Der „gläserne“ Internet-Nutzer Teil II – künstliche Intelligenz statt krimineller Energie

- NDR-Beitrag „Nackt im Netz“ – der „gläserne“ Internet-Nutzer und die Gefahren

Aktuelle Neuigkeiten

Es ist World Backup Day – und (scheinbar) keinen interessiert es11. April 2017 - 13:32

Es ist World Backup Day – und (scheinbar) keinen interessiert es11. April 2017 - 13:32